-

產品

-

[empty title]

-

資源

-

我們公司

-

我們的技術

-

-

-

產品

-

端點軟體

-

Hardware and network security

-

SecureAge SSL VPN

-

SecureAge Netguard

-

SecureAge Data Diode System

-

-

-

[empty title]

-

-

-

Banking & Finance

-

Education

-

Government

-

-

[empty title]

-

Enterprise

-

Small to Medium Business

-

Personal use

-

-

[empty title]

-

GDPR & CCPA

-

HIPAA, SOX and PCI-DSS

-

Common Criteria and FIPS

-

-

-

資源

-

我們公司

-

我們的技術

-

我們的技術

-

[empty title]

-

ABCD

-

-

-

-

-

-

-

-

-

-

-

-

我們的技術

加密戰局的改變者: SecureData

有關資料加密的部落群組知識已經過時了。檔案層級對比完整磁碟?非對稱式對比對稱式?很多事情已經發生了變化,加密技術的差異比以往任何時候都更加重要。

所有檔案、所有地方且時時刻刻

雖然市面上有很多的檔案和資料夾加密 (File and Folder Encryption, FFE) 產品,但並非所有產品都是一樣的。許多檔案層級加密 (File Level Encryption,FLE) 的解決方案認為是將「機密敏感」資料或資料用戶獨立在安全區處理是最重要的問題,這些甚至於沒包括所有三種狀態 (在傳輸中、在使用中和靜止狀態) 時的處理。問題是,在當今高度網路連結並且工作場域是在世界各地工作的狀況下,所有資料都不是很重要嗎?

藉由我們獨特的資料加密方法,您將不再需要決定到底那些資料要被保護。 我們的 SecureData 技術能夠隨時隨地保護所有的資料。 SecureData 承繼您資料屬性進行加密,相對於一些需要對應反應的系統、限制性的工具、衝擊改變使用方式以及不完整的加密策略工具,是遠遠跟不上我們的。

藉由我們獨特的資料加密方法,您將不再需要決定到底那些資料要被保護。 我們的 SecureData 技術能夠隨時隨地保護所有的資料。 SecureData 承繼您資料屬性進行加密,相對於一些需要對應反應的系統、限制性的工具、衝擊改變使用方式以及不完整的加密策略工具,是遠遠跟不上我們的。

觀賞視頻

觀賞視頻

如何選擇最好的

加密軟體

在比較加密解決方案時, 我們建議決定在做出之前 先考慮以下三個問題:

加密軟體是否能夠提供主動式的保護?

如果說過去幾年有甚麼事讓我們學會了,那就是世界上所有的花裡胡哨的事和諮詢都無法預測未來。要能夠在每一次的威脅中保持領先,主動積極是主要關鍵。問題是,許多加密解決方案都需要使用者積極地去參與。如果實施的方法不夠全然主動積極,往往會給使用者帶來很大的負擔,如此一來,這些使用者自然會找到自己的 (不安全的) 方法來繼續他們的日常工作。

我們的加密技術消除了人為元素,使資料保護的部分,承繼其固有屬性並且執行於無形無感。

我們的加密技術消除了人為元素,使資料保護的部分,承繼其固有屬性並且執行於無形無感。

加密軟體的設計目的是否在提供 100% 的保護?

保護“關鍵任務”或“機密敏感”檔案的全磁碟加密 (FDE 或是有時稱 volume encryption) 聽起來功能很強大,但實際情況是,它只能保護休眠系統上的資料 (請參閱下面常見問題有關 FDE 和檔案層級加密或 FLE 之間的區別) 。對我們來說,安全性要嘛就是 100%,要嘛是 0%,而我們的 FLE 對於所有檔案、所有地方和時時刻刻,都是 100%。

我們的加密軟體可以執行配置並提供 100% 的保護。我們能夠保護每個檔案 (包括殘留檔案和內部自行定義的應用程式檔案)、每個位置 (從端點到雲端和後台),以及時時刻刻 (傳輸中、使用中和靜止狀態)。

我們的加密軟體可以執行配置並提供 100% 的保護。我們能夠保護每個檔案 (包括殘留檔案和內部自行定義的應用程式檔案)、每個位置 (從端點到雲端和後台),以及時時刻刻 (傳輸中、使用中和靜止狀態)。

加密軟體是否保護在端點上的資料?

很重要的是要確保在資料處理時能夠提供資料保護,以免存在安全漏洞,並且在任何狀態 (傳輸中、使用中和靜止狀態) 的資料都不會受到攻擊。 當加密作業只在伺服器而不是在端點處理時,它會留下漏洞,導致合法使用者無法使用資料,卻提供給未授權使用者資料,甚至跨網路傳送資料時資料卻未受到保護。也由於使用者和一些條件規則和界線從來都不完美,端點身份驗證是保護所有檔案、所有地方和時時刻刻。

我們的方法可以保護端點和其他任何地方的每個檔案。

我們的方法可以保護端點和其他任何地方的每個檔案。

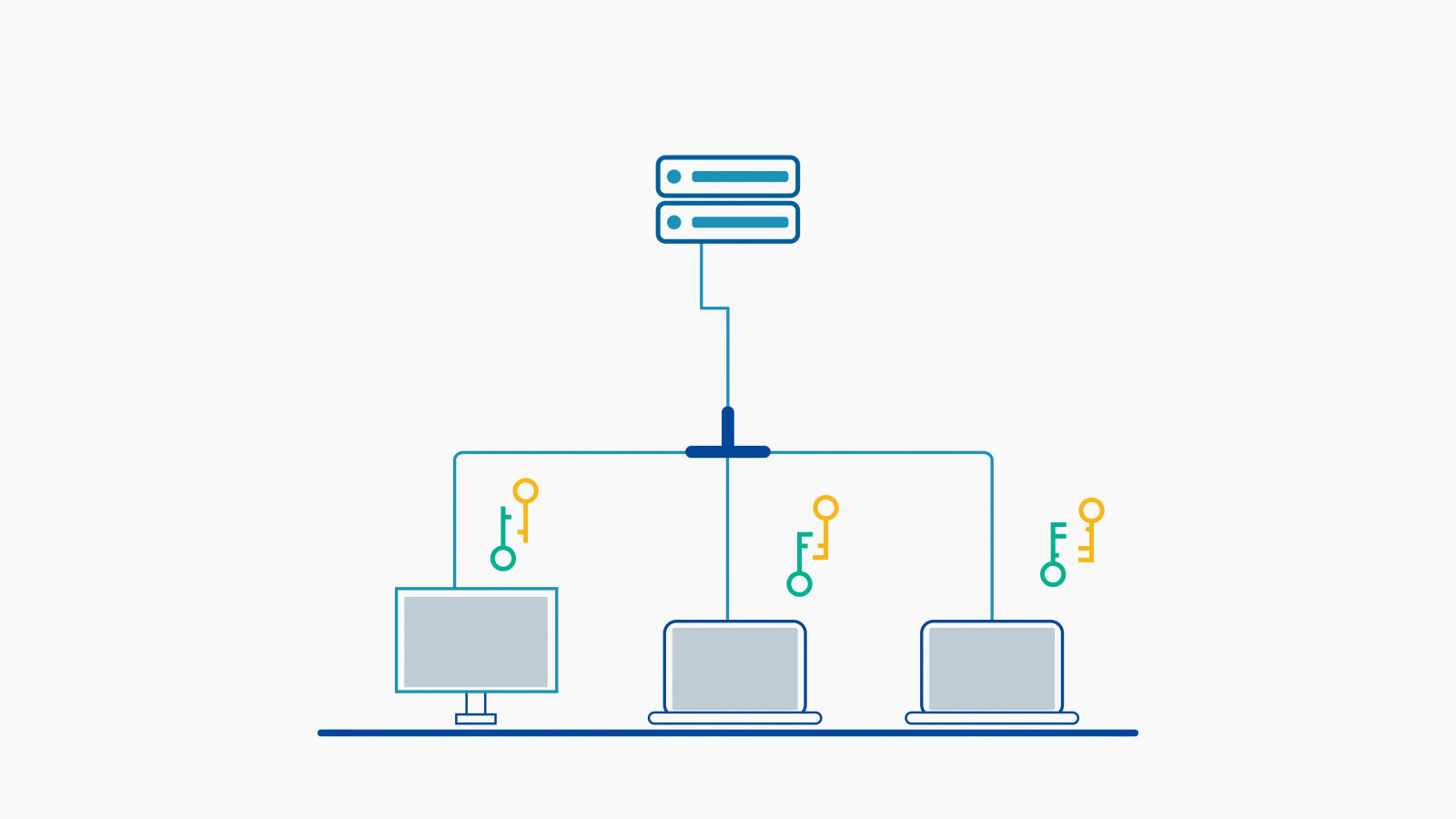

為什麼以 PKI 技術為基底的加密很重要?

一旦您了解上述三個問題,問題的細節就在於如何配對和管理加密金鑰。 公鑰基礎設施 (PKI) 為非對稱加密提供可信的憑證授權,為每個使用者及其每個檔案鏈接唯一的密鑰。 SecureAge PKI 為基底 (亦即非對稱) 的檔案層級加密保證了三個顯著不同的優勢:

檔案層級使用者身份驗證

PKI 為基底的資料加密為每個檔案配置一個獨立的加密金鑰,同時也構建資料的身份驗證。這意味著,每次存取資料時,都會做身份的檢查請求,讓每個檔案始終在每個位置受到保護 - 無論是被複製到何處。

這個和僅僅只依賴對稱加密的其他加密解決方案不同,因為它們無法針對每個檔案對每個使用者進行身份驗證。 透過存取這個單一的對稱加密金鑰,任何使用者都可以依照其目的存取任何資料。

這個和僅僅只依賴對稱加密的其他加密解決方案不同,因為它們無法針對每個檔案對每個使用者進行身份驗證。 透過存取這個單一的對稱加密金鑰,任何使用者都可以依照其目的存取任何資料。

自然安全的檔案共享

非對稱式 PKI 技術可以說是延續資料加密應用的部分方式,因此對於使用者來說是感覺不到有任何額外動作的。另一方面來說,對稱式加密是使用專有機制來存儲和共用密鑰,這會降低了安全性並增加執行金鑰輪換的管理負擔。

藉由延續來自檔案層級進行保護和使用者身份驗證,使用者可以在任何需要的地方,自然地建立共享資料夾。 為設定的對象提供安全共享檔案就如同在桌面上建立一個資料夾一樣簡單。

藉由延續來自檔案層級進行保護和使用者身份驗證,使用者可以在任何需要的地方,自然地建立共享資料夾。 為設定的對象提供安全共享檔案就如同在桌面上建立一個資料夾一樣簡單。

輕鬆容易的合規性

一些行業安全標準要求每個單獨的加密密鑰不要 “過於頻繁” 地重複使用,從而衍生出需要 “密鑰輪換” 的做法。 這個理論是說,如果密鑰使用的次數愈多,密鑰被破解的可能性就愈大。

SecureAge 的安全方法是不一樣的,每個檔案都使用自己唯一的密鑰進行加密,如果要應用有限數量密鑰的競爭解決方案,就需要提供新密鑰的輪換工具,管理員必須要用新密鑰來替換舊密鑰。 我們的非對稱式方法顯著提高了資料安全性,同時又大限度地減少了密鑰管理所需的資源 (硬體和人力資源)。

SecureAge 的安全方法是不一樣的,每個檔案都使用自己唯一的密鑰進行加密,如果要應用有限數量密鑰的競爭解決方案,就需要提供新密鑰的輪換工具,管理員必須要用新密鑰來替換舊密鑰。 我們的非對稱式方法顯著提高了資料安全性,同時又大限度地減少了密鑰管理所需的資源 (硬體和人力資源)。

其他有關資料加密的常見問題

全磁碟加密 (FDE) 和檔案層級加密 (FLE) 有何不同?

全磁碟加密 (FDE) 主要的核心功能是保護電腦硬碟驅動器上的所有內容,這包括了作業系統、使用者檔案以及其當中的任何類型資料。但是,這種保護僅僅在電腦關機時且 FDE 加密金鑰不存在時,該保護才存在。最近的資料洩露調查指出,只有4%的資料洩露是由於筆記型電腦和其他存儲硬體被竊盜所造成的,但是對剩下的96% FDE 並沒有説明。

檔案層級加密 (FLE) 也就是說無論終端使用者是否採取行動、電腦是開機還是關閉、檔案是開啟的還是關閉的,以及這些檔案是處於移動還是靜止,這種加密都可以持續存在。 SecureAge 的 FLE 方法包含了 FDE 對靜態資料檔案的好處,並將這種保護擴展到傳輸中和使用中的檔案,任何檔案、任何時間以及任何地點。

換句話說,FDE 中的 “完整” 並不意味著是大多數人所認為的——真正的資料安全性無論資料是在任何使用狀態、任何位置以及任何使用方式的三種狀態,提供 100% 的資料保護。

SecureAge PKI 檔案層級加密對於效能有何影響?

我們以 PKI 為基底的加密比使用者的圖形介面更快,快到連您的員工都不會注意到它的存在。 我們將磁碟資料“流注傳輸”,透過我們的加密引擎並進入記憶體,因此應用程式在使用之前不需要等待先將整個檔案解密。 事實上,該檔案一直是在磁碟上始終保持加密狀態。

現代的處理器會提供專門用於加密的指令集,因此這些安全作業並不會從正常處理的週期中,搶走您任何的時間。我們的政府客戶在運行大型資料庫時,常常會遇到效能下降 (原因是 CPU、RAM、硬碟驅動器效能和網路是連接的組合),但現在已經能夠透過我們的解決方案,將效能影響降到最低。

現代的處理器會提供專門用於加密的指令集,因此這些安全作業並不會從正常處理的週期中,搶走您任何的時間。我們的政府客戶在運行大型資料庫時,常常會遇到效能下降 (原因是 CPU、RAM、硬碟驅動器效能和網路是連接的組合),但現在已經能夠透過我們的解決方案,將效能影響降到最低。

使用 SecureAge 技術處理資料加密有多容易?那麼資料庫呢?

使用 SecureData 資料加密與 SecureAge 被安裝前的作業方式是一樣簡單的。SecureData 可說是檔案系統的一部分工作。當應用程式開啟並開始讀取檔案時,資料會從檔案系統中被拉曳到RAM中。SecureData 只是在資料 "串流" 至記憶體的程序中進行解密。以這種方式,SecureData 支援每個檔案和每個應用程式的讀取和寫入程序 - 甚至於是如搜尋索引器這樣的東西,這意味著即使檔案已被加密,使用者仍然可以搜尋其檔案。

SecureData 可以無縫支持資料庫。 許多組織必須維護來自不同供應商的資料庫系統,並且為每個資料庫購買非常昂貴特定供應商的 TDE (透明資料加密) 附加插件。 SecureData 支持每個資料庫系統,不會造成任何中斷,也不需要額外的資料庫配置。

資料庫當然可以非常大,但 SecureData 仍然讓保存在檔案系統中的資料始終處於加密狀態。 並非是對整個資料庫進行全解密,而是依照每個資料被傳到記憶體的每 "頁",將資料解密。 這種方法可確保良好的效能,同時保持資料的安全。 從使用者的角度來看是沒有區別的——他們仍然可以以完全相同的方式工作,進行報告、搜尋和進行其他事務。

SecureData 可以無縫支持資料庫。 許多組織必須維護來自不同供應商的資料庫系統,並且為每個資料庫購買非常昂貴特定供應商的 TDE (透明資料加密) 附加插件。 SecureData 支持每個資料庫系統,不會造成任何中斷,也不需要額外的資料庫配置。

資料庫當然可以非常大,但 SecureData 仍然讓保存在檔案系統中的資料始終處於加密狀態。 並非是對整個資料庫進行全解密,而是依照每個資料被傳到記憶體的每 "頁",將資料解密。 這種方法可確保良好的效能,同時保持資料的安全。 從使用者的角度來看是沒有區別的——他們仍然可以以完全相同的方式工作,進行報告、搜尋和進行其他事務。

SecureAge Technology 提供了哪些加密算法?

對稱密鑰演算法包括了以速度和靈活性著稱流行的 AES (Advanced Encryption Standard); 例如,日常的 Wi-Fi、VPN 和 SSL 都依賴 AES。 SecureAge 以 PKI 為基底的方法其不同之處在於使用於非對稱算法,例如 RSA,對其效能並不會受到影響的衝擊。 除了 RSA 以外,我們的技術還包括非對稱 ECC (Elliptic Curve Cryptography)。

我們獨特的方法還允許我們匯入客戶喜好的任何加密演算法。許多政府和研究單位客戶更喜歡他們自己的專有的演算法,我們能夠將這種愉快和合規性的程度擴展到每個人以及任何地方。

我們獨特的方法還允許我們匯入客戶喜好的任何加密演算法。許多政府和研究單位客戶更喜歡他們自己的專有的演算法,我們能夠將這種愉快和合規性的程度擴展到每個人以及任何地方。

為什麼 SecureAge 的技術依靠非對稱式加密來鎖定和保護檔案?

SecureAge 以 PKI 為基底的加密,使用非對稱式加密,為每個使用者提供自己的唯一密鑰。 每個檔案都經過加密,然後應用使用者自己唯一的密鑰鎖定,這樣即使是具備特權的使用者 (例如: 愛德華·斯諾登) 也無法存取他們沒有特別被授予存取權限的資料。 對稱式加密 (其他解決方案所使用的技術——請自行查詢) 在檔案和使用者之間應用相同的密鑰,這意味著許多使用者共享相同的密鑰,從而可以廣泛存取大量資料。 正如上文 “為什麼以 PKI 為基底的加密很重要?” 一節中所述,非對稱式加密還可以允許使用者之間自然且安全的檔案共享。

SecureAge 使用 PKI 為基底的非對稱式加密,來消除經過驗證的資料在安全性和可用性之間的權衡。終端使用者甚至不需要知道他們正在使用 SecureAge,並且可以像往常一樣地工作,安全地共享檔案並考慮網路安全以外的其他事情。

SecureAge 使用 PKI 為基底的非對稱式加密,來消除經過驗證的資料在安全性和可用性之間的權衡。終端使用者甚至不需要知道他們正在使用 SecureAge,並且可以像往常一樣地工作,安全地共享檔案並考慮網路安全以外的其他事情。

SecureAge 的技術如何讓密鑰管理變得容易?

SecureAge 為每個檔使用唯一的資料加密金鑰,因此資料加密密鑰的使用次數範圍受到限制。透過 PKI 為基底的憑據進行身份驗證存取來管理存取解密資料。數位憑證的更新是全自動的,每個資料存取請求都要使用正確的憑證。

如果出現網路問題怎麼辦? 密鑰是如何備份的呢?

如上所述,選擇加密產品的一個重要考慮因素是在於其是否對使用者進行身份驗證並能保護端點上的資料。我們的加密軟體在端點對使用者進行身份驗證,提供對其加密密鑰的存取,而這些加密密鑰存儲在本地以軟體或是硬體形式的權杖 (Token) 之中。如果檔案是為經過身份驗證的使用者所加密,則無需再從伺服器請求密鑰,直接授予存取的權限。 這意味著使用者無論是在辦公室還是在飛機上,都不需要連接到網路即可存取檔案,網路問題不會影響 SecureAge 對端點的解密或加密。

密鑰除了存儲在端點之外,還能夠使用我們的安全管理伺服器 (Security Management Server) 的集中備份。 許多客戶還會使用硬體安全模組 (HSM) 做為實際密鑰的存儲庫。 如果使用者的電腦出現故障,或者只是忘記了他們的憑證,可以重新再次頒發其備份密鑰,以便使用者可以再次完全使用其資料。 SecureAge 與所有 HSM 製造商是相容的,我們與主要的 HSM 合作夥伴 Utimaco 進行了多項佈建和專案實績。

SecureAge 技術如何與 DLP 工具配合使用?

資料遺失防護 (DLP) 工具和和作業程序對傳輸中、使用中和處於靜態的資料執行內容檢查和上下文分析,以嚐試防止 “敏感"" 資料洩漏到授權管道之外。雖然我們知道沒有 ""敏感"" 資料這樣的東西 (所有資料都很重要,資料保護要不就是100%要不就是0%) ,但 DLP 被很多企業組織認為是對許多合規的重要選擇框項。

SecureAge 加密與 DLP 工具和程式相容,允許所有程序在同一台電腦上運行而不會中斷 (例如內容搜索、資料庫查詢、其他掃描)。系統上每一個經過允許的應用程式都可以即時存取所有加密的資料,就好像資料根本沒有加密一樣。與競爭對手的加密技術不同,SecureAge 技術可與您最喜愛的 DLP 解決方案無縫整合或更多。

SecureAge 的技術如何配合 SIEM 系統使用?

SecureAge 全面且詳細的日誌記錄系統可以輕鬆地與任何 SIEM 系統整合。 SecureAge 提供可由 SIEM 系統使用的日誌和警報,讓管理員可以收到重要事件的警報,同時為取證分析提供完整的背景資訊。

SecureAge 的技術如何確保雲端資料儲存?

當您的組織單獨控管安全加密密鑰時,SecureAge 端點資料加密的方法,意味著資料會從其第一次被建立後到其生命週期都受到保護。 如果組織使用雲端服務和應用程式,使用者通常會從這些系統下載資訊,例如報告、統計資料和文檔材料。 SecureAge 的技術了解到此"臨時"資料可能分散在網路之中,能夠確保這些潛在的敏感機密資訊被保護。

全磁碟加密 (FDE) 有哪些限制?

FDE 在本質上就是硬體安全。當硬體關閉時,運行 FDE 的電腦硬碟驅動器上的所有內容——從操作系統到應用程式,再到檔案到元資料——都將被加密。 FDE 確保在沒有加密密鑰的情況下,資料不會從該機器被竊取。

但是當那台機器被啟動時,輸入了加密密鑰,硬碟在運行時,便可以使用硬碟上的資料,FDE 就不再保護它。 所有檔案都可被視為未經加密的明碼資料被刪除。

如果有人偷了您的筆記型電腦,FDE 會是很棒的。但對於真實社會中人們每天使用和丟失資料的狀況來說,它並不見得是那麼好,因為我們需要打開我們的機器來存取我們的資料,而這正是 FDE 無能為力保護的地方。

但是當那台機器被啟動時,輸入了加密密鑰,硬碟在運行時,便可以使用硬碟上的資料,FDE 就不再保護它。 所有檔案都可被視為未經加密的明碼資料被刪除。

如果有人偷了您的筆記型電腦,FDE 會是很棒的。但對於真實社會中人們每天使用和丟失資料的狀況來說,它並不見得是那麼好,因為我們需要打開我們的機器來存取我們的資料,而這正是 FDE 無能為力保護的地方。

透明資料加密 (TDE) 有哪些什麼限制?

TDE 並不保護供應商資料庫之外的非結構化檔案。今天,大多數應用程式都使用非結構化資料,但是 TDE 不加密此類型的資料,因此容易出現資料被誤用和被竊取。

TDE 不保護供應商的暫存和日誌記錄檔案。TDE 認為暫存、日誌記錄和報告檔案並不重要,但是,這些檔案可能包含機密敏感或專有資訊。

TDE 對資料庫有其特定,這意味著您需要為每個資料庫軟體提供單獨的 TDE 授權使用許可,並且每個授權使用許可都需要單獨管理 - 成本既高昂也耗時。

TDE 不保護供應商的暫存和日誌記錄檔案。TDE 認為暫存、日誌記錄和報告檔案並不重要,但是,這些檔案可能包含機密敏感或專有資訊。

TDE 對資料庫有其特定,這意味著您需要為每個資料庫軟體提供單獨的 TDE 授權使用許可,並且每個授權使用許可都需要單獨管理 - 成本既高昂也耗時。

同態加密 (Homomorphic Encryption) 有哪些限制?

同態加密太慢並不實用,其效能大約是處理普通資料的 50,000 倍左右。 這是和 SecureAge 以 PKI 為基底的檔案層級加密,經過長久測試考驗與一些隱藏的影響所比較出來的。

同態加密是需要修改應用程式的。企業將需要重寫或修改其原始的或更多自由格式的應用程式,而我們以 PKI 為基底的加密並不會干擾其他應用程式,並且可以與它們並肩工作。

同態加密是需要修改應用程式的。企業將需要重寫或修改其原始的或更多自由格式的應用程式,而我們以 PKI 為基底的加密並不會干擾其他應用程式,並且可以與它們並肩工作。

保形加密 (Format Preserving Encryption) 有那些限制?

保形加密 (FPE) 聽起來很酷,但僅限於使用者知道他們擁有的結構化和定義明確資料集 (例如信用卡號)。在現實世界中,資料很少是如此乾淨整潔的。

FPE 僅限於一種演算法,NIST 將 Advanced Encryption Standard (AES) 確定為 “不再適合做為通用 FPE 的方法 “。 AES 雖然可以成為您解決方案的一部分,但它不可能是您的整個解決方案。

Hyper FPE 聽起來更酷,但它需要在資料保護和可用性之間取得重大權衡;我們相信,只有在沒有使用者參與的情況下,既有屬性和無形的保護才能有真正 100% 的安全。Hyper FPE 還要求某些資料是明碼,以運行某些類型的分析和應用程式。

FPE 僅限於一種演算法,NIST 將 Advanced Encryption Standard (AES) 確定為 “不再適合做為通用 FPE 的方法 “。 AES 雖然可以成為您解決方案的一部分,但它不可能是您的整個解決方案。

Hyper FPE 聽起來更酷,但它需要在資料保護和可用性之間取得重大權衡;我們相信,只有在沒有使用者參與的情況下,既有屬性和無形的保護才能有真正 100% 的安全。Hyper FPE 還要求某些資料是明碼,以運行某些類型的分析和應用程式。

多方計算 (Multiparty Computation) 有哪些限制?

雖然安全多方計算具有無需解密即可處理加密資料吸引人的特性,但卻必須要修改每個應用程式的軟體才能從中受益。 這項技術無疑有其一席之地,但更適合於非常特定的應用程式而不是在於一般用途。 SecureAge 的技術對應用程式和使用者都是看不到的,這意味著它可以在不中斷的情況下部署到現有環境中,並且無需昂貴的軟體更新。

資料記號化 (Tokenization) 有哪些限制?

資料記號化是一種沉重的負擔,因為您實際上無法將其用於即時分析。由於使用者知道資料是如何被記號化的,如果他們選擇這樣做,他們可以找到解決的方法。非記號化資料就會仍然是明碼,可能會導致身份盜竊或不合規; GDPR 將記號化資料丟失視為可報告的違規行為,而加密資料丟失則不是。

記號化會對效能產生負面影響,因為它不能像加密那樣利用 Intel 處理器的 AES-NI 子集,直接影響 CPU。

記號化會對效能產生負面影響,因為它不能像加密那樣利用 Intel 處理器的 AES-NI 子集,直接影響 CPU。

我們擁有19年的明碼資料零洩漏的科技

我們的創始人 Dr. Ngair Teow Hin 將他十多年的研究心得以嚴肅的心態相互結合,建立出 SecureData。 摒棄了過時的部落知識,SecureData 以 PKI 為基底的創新技術,可以保護所有檔案、所有地方以及時時刻刻。

這種主動和普遍的資料保護方式,很快吸引了試圖克服由互動反應式系統、限制性工具和不斷變化的網路安全政策所引起問題的政府單位注意。自 2003 年以來,SecureData 一直是新加坡、東京和香港公共實體單位首選的加密解決方案。

這種主動和普遍的資料保護方式,很快吸引了試圖克服由互動反應式系統、限制性工具和不斷變化的網路安全政策所引起問題的政府單位注意。自 2003 年以來,SecureData 一直是新加坡、東京和香港公共實體單位首選的加密解決方案。

業界認證

2013 年我們的內部資料安全和資訊管理系統獲得 SOCOTEC Certification International 國際 ISO 27001 認證。

此項持續的認證,確保我們的總部始終符合 ISO 27001 資訊安全管理標準,並且適用於我們所擁有內部資料的部署。

此項持續的認證,確保我們的總部始終符合 ISO 27001 資訊安全管理標準,並且適用於我們所擁有內部資料的部署。

我們擁有獨特加密技術的 SecureData 正在接受 Common Criteria 認證,證明該解決方案的穩定可靠性、品質和可信度。

Common Criteria (CC) 認證提供獨立和客觀的驗證,在 IT 採購決策時,可以幫助並提供明智資訊判斷的依據。 該認證在 31 個國家/地區都得到認可,不論是針對硬體或是軟體的規格需求,美國聯邦政府將此認證用於國家安全,甚至全球一些對於高度控管有需求的行業都認可此項認證。

Common Criteria (CC) 認證提供獨立和客觀的驗證,在 IT 採購決策時,可以幫助並提供明智資訊判斷的依據。 該認證在 31 個國家/地區都得到認可,不論是針對硬體或是軟體的規格需求,美國聯邦政府將此認證用於國家安全,甚至全球一些對於高度控管有需求的行業都認可此項認證。

我們 SecureData文件層級的加密技術,目前正在接受Federal Information Processing Standards (FIPS) 的認證。此認證將進一步驗證我們遵循並領先行業的安全標準現況。FIPS 的認證是確保我們的技術已通過實驗室的嚴格測試,並滿足一系列嚴格的要求,目的是在保護加密模組不會被破解、更改或以其他方式被篡改。

FIPS 認證被視為政府和非政府組織加密的實際標準,也是被認為是美國境外網路安全標準的最低基準。包括加拿大和日本在內的其他國家以及需要高性能安全的其他行業(包括金融、能源和電信部門)也都通過了 FIPS 認證。

我們很高興地宣告,UL Verification Services Inc. (UL) 驗證服務公司已完成對 SecureData 的測試,並將Validation Test Report 驗證測試報告提交給 Cryptographic Model Validation Program (CMVP) 並建議他們頒發驗證證書。